このサイトについて

本サイトは、AWS設計・構築業務の実務スキルを示すことを目的としたポートフォリオです。

サーバーレスアーキテクチャを前提に

CloudFront + S3 による Web ホスティング、API Gateway + Lambda によるバックエンド処理を構成しています。

インフラ構築には AWS CDK を採用し

GitHub を起点とした

CodePipeline / CodeBuild による CI/CD パイプラインを構築することで

CloudFormation スタックの自動デプロイを実現しています。

これにより、再現性・保守性・変更容易性を意識したInfrastructure as Code(IaC)運用を行っています。

- 目的:AWS設計・構築スキルの提示

- 内容:経歴、AWS設計成果物、問い合わせフォーム

自己紹介

2023年より、AWSを中心とした IoT 向け Web アプリケーションの設計・構築に従事しています。

サーバーレスアーキテクチャを軸に、AWS の設計・構築、CloudFormation による IaC 化、

AWS IoT Core を用いたデータ連携を得意としています。

実務では PoC や技術検証フェーズを想定した構成設計を経験しており、

再現性・保守性を意識した AWS 環境の構築を行っています。

得意領域:AWS設計・構築/PoC・検証環境/IaC(CloudFormation・AWS CDK)

志向:IaC・CI/CD を軸としたインフラ寄り DevOps を目指し、運用やセキュリティも含めて幅広くキャッチアップしています。

●取得資格(主要)

| 取得年月 | 資格名 |

|---|---|

| 2023年2月 | CCNA |

| 2023年11月 | AWS 認定 ソリューションアーキテクト – プロフェッショナル |

| 2024年2月 | LPIC レベル2(202) |

| 2024年5月 | AWS 認定 DevOps エンジニア – プロフェッショナル |

| 2024年5月 | AWS 認定 セキュリティ – 専門分野 |

AWS認定(その他)

| 取得年月 | 資格名 |

|---|---|

| 2023年9月 | AWS 認定 クラウドプラクティショナー |

| 2024年2月 | AWS 認定 データベース – 専門分野 |

| 2024年3月 | AWS 認定 データアナリティクス – 専門分野 |

| 2024年3月 | AWS 認定 SysOps アドミニストレーター – アソシエイト |

| 2024年4月 | AWS 認定 SAP on AWS – 専門分野 |

| 2024年4月 | AWS 認定 デベロッパー – アソシエイト |

| 2024年5月 | AWS 認定 機械学習 – 専門分野 |

| 2024年5月 | AWS 認定 データエンジニア – アソシエイト |

| 2025年1月 | AWS 認定 AI プラクティショナー |

| 2025年1月 | AWS 認定 ML エンジニア – アソシエイト |

ネットワーク / OS 関連資格

| 取得年月 | 資格名 |

|---|---|

| 2022年12月 | ITパスポート |

| 2023年8月 | LPIC 101 |

| 2023年8月 | LPIC レベル1(102) |

| 2023年8月 | LPIC 201 |

職務経歴

●職務経歴内容

| 期間 | プロジェクト | 内容 |

|---|---|---|

| 2023年11月~2024年11月 | ベンダー委託 IoTWEBアプリケーション開発 |

AWSを使用したIoT WEBアプリケーションの開発をベンダー企業に委託。社内別部署との連携を図りながら、システムの要件定義や設計レビューを実施。 チームメンバー向けのAWSサービス説明資料の作成、UI/UXのシステムテストやシナリオテストを行い、AWS IoT Coreへのデータ送信テストも担当。 社内調整の結果、プロジェクトは中止・見直しとなった。 |

| 2024年12月~2025年9月 | IoTWEBアプリケーション自社PoC開発 |

ベンダー作成のシステムが技術的制約で改修困難となったため、Python(Flask)を使用し社内限定のPOCシステムとして新規にIoT WEBアプリケーションを構築。 データ仕様変更や機能追加に対応し、システムの早期検証と運用を目指した。 |

| 2025年10月~2025年12月 | CASB導入 |

AWSシステムからAzureのMicrosoftシステムへの接続時にセキュリティ向上としてCASBの導入。 CASBの機能調査や試験観点、運用手順の作成を担当。 |

成果物

▶ ソースコード(GitHub): GitHub Repository

▶ サーバーレスアーキテクチャ(現サイト)

【旧構成】 CloudFormation単体による手動デプロイ

【現構成】 AWS CDK + GitHub + CodePipeline によるCI/CD自動デプロイ

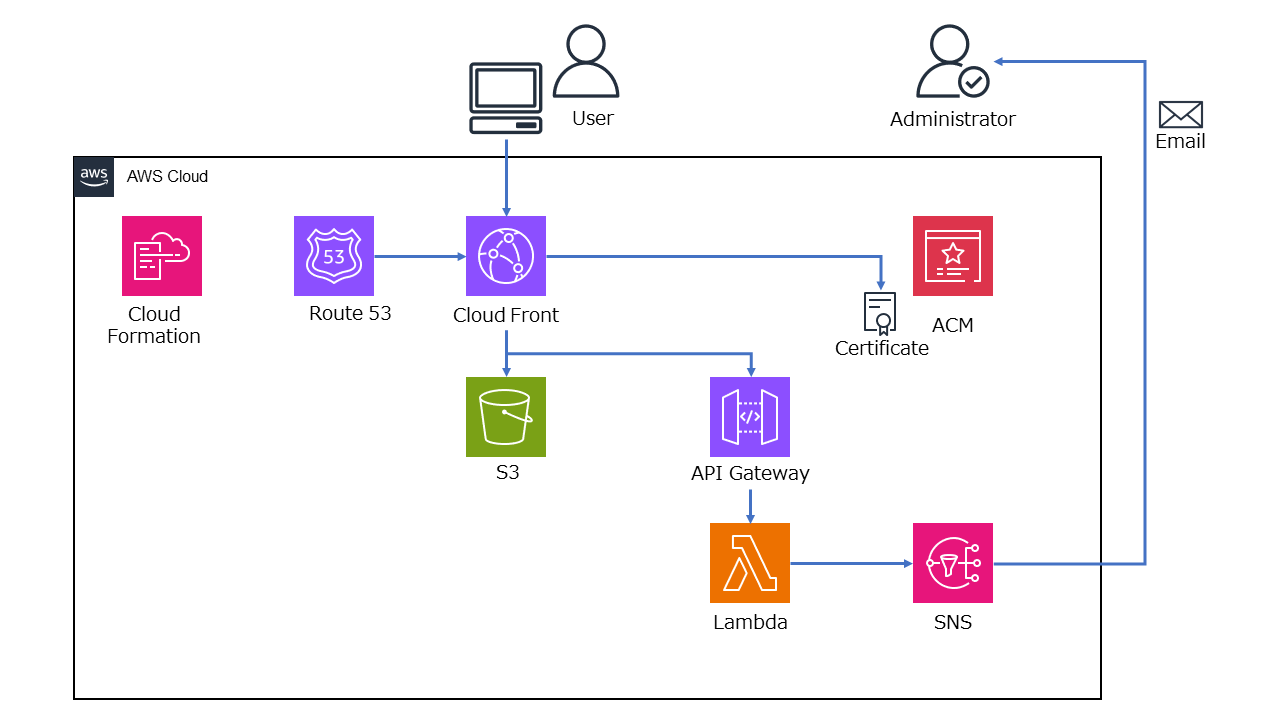

本ポートフォリオサイトのAWS構成です。

CloudFront を中心に、静的コンテンツは S3、

動的処理は API Gateway + AWS Lambda で提供しています。

HTTPS 化のため CloudFront には ACM 証明書を設定し、

Route53 にて独自ドメインを管理しています。

インフラ構成は AWS CDK によりコード化しており、

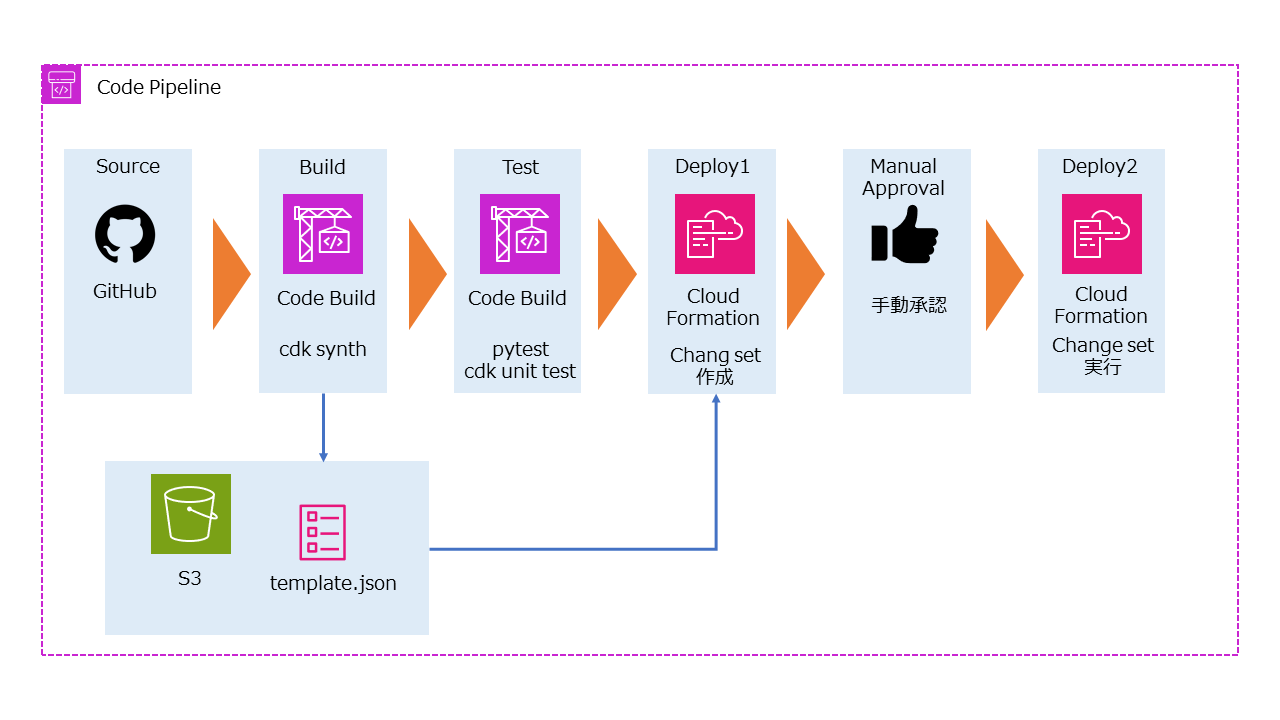

GitHub へのコード変更をトリガーとして

CodePipeline / CodeBuild が実行され、

CloudFormation によりスタックが自動更新される CI/CD 構成としています。

デプロイ前の承認ステージでは、

CodePipeline の Manual Approval 機能を使用し、

現在は AWS マネジメントコンソール上での手動承認を行っています。

今後は Amazon SNS と連携し、

承認待ち時にメール通知を送信する仕組みへの拡張を想定しており、

運用時の可視性向上や本番環境デプロイにおける

承認フローの実運用化を目指しています。

また、問い合わせフォームの通知処理には Amazon SNS を使用し、

送信内容を管理者へメール通知する仕組みを実装しています。

詳細を表示

●<現構成>AWS構成図

.png)

●CI/CD(CodePipeline)フロー図

●<現構成> 技術構成一覧

| 区分 | 使用技術 | 説明 |

|---|---|---|

| フロントエンド | HTML / CSS / JavaScript |

CloudFront + S3 により静的サイトとして配信。 ビルドレス構成とし、構成のシンプル化と高速配信を実現。 |

| バックエンド | API Gateway / AWS Lambda(Python) |

API Gateway を介して Lambda を呼び出し、 問い合わせフォームなどのAPI処理を実装。 |

| インフラ | AWS(サーバーレス構成) |

マネージドサービスを中心としたサーバーレス構成により、 運用コスト削減とスケーラビリティを確保。 |

| IaC | AWS CDK(Python) |

AWSリソースを Python コードで定義。 CloudFormation を背後で利用し、再現性・保守性を向上。 |

| CI/CD | GitHub / CodePipeline / CodeBuild |

GitHub への push をトリガーに CI/CD を実行。 CDK synth・テスト後、CloudFormation スタックを自動更新。 |

| デプロイ管理 | CloudFormation(Change Set) |

変更内容を Change Set で可視化し、 Manual Approval により安全なデプロイを実施。 |

| 通知 | Amazon SNS |

問い合わせフォーム送信時に管理者へメール通知。 今後はデプロイ承認通知への拡張を想定。 |

旧構成と比較し、IaCの管理単位を CloudFormation テンプレートから AWS CDK(Python)へ移行することで、 コードの可読性・テスト容易性・CI/CD 連携を強化しています。

以下は、本サイトの初期構成として構築した

CloudFormation 単体によるデプロイ構成です。

各 AWS リソースを CloudFormation テンプレートで定義し

手動実行によりスタックを作成・更新する構成としています。

詳細を表示

●<旧構成>AWS構成図

●技術構成一覧

| 区分 | 使用技術 | 説明 |

|---|---|---|

| フロントエンド | HTML / CSS / JavaScript | CloudFront + S3 により静的サイトとして配信。 ビルド不要な構成とし、構成をシンプルにしています。 |

| バックエンド | API Gateway / AWS Lambda(Python) | API Gatewayを介してLambdaを呼び出し、簡易的なAPI処理を実装。 |

| インフラ | AWS | サーバーレス構成とし、運用コストと管理負荷を低減。 |

| IaC | CloudFormation | 各AWSリソースをコードで管理し、再現性のある環境構築を行っています。 |

●設定パラメータシート(PDF)

本構成で使用している各AWSサービスの設定内容を、パラメータシートとして整理しています。

実務での利用を想定し、CloudFormation管理を前提とした内容です。

▶ AWS IoTデモ(EC2:環境センサーデバイス模擬)

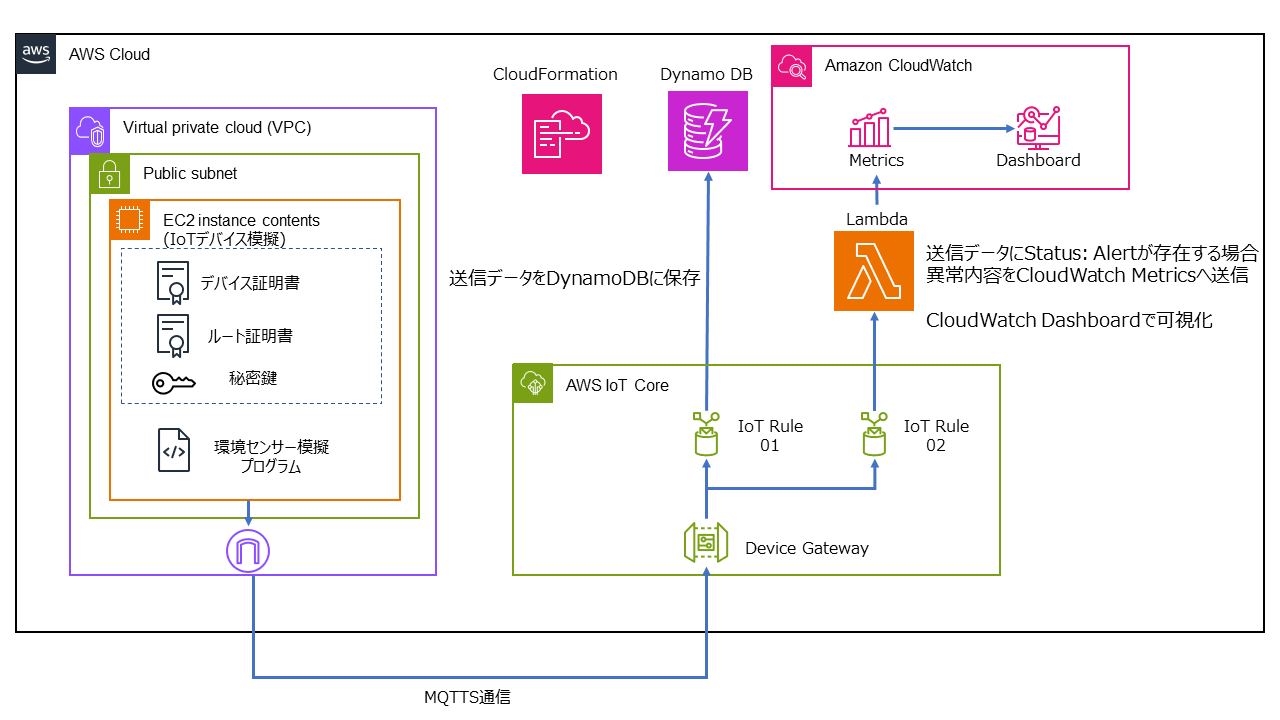

AWS IoT Core を使用した IoT デモシステムです。

IoTデバイスから送信されるデータをAWSシステムで保存、また異常発生時の情報の可視化を目的としています。

Amazon EC2 を環境センサーの IoT デバイスとして模擬し、生成したダミーデータを AWS IoT Core へ送信します。

送信データは一定のアルゴリズムにより変動し、特定の閾値を超えた場合には status を Alert に変更する仕組みとしています。

また、特定の異常状態を意図的に発生させるためのモード切り替え機能を実装しています。

AWS IoT Core でデータを受信すると、IoT Rule により DynamoDB および Lambda と連携。

すべての受信データは Amazon DynamoDB に保存され、status が Alert の場合のみ Lambda が起動。

Lambda では異常内容を CloudWatch Metrics として送信し、CloudWatch Dashboard から異常発生状況を可視化します。

各 AWS リソースは、AWS IoT Core の証明書を除き CloudFormation により一元管理しており、

再現性と保守性を考慮した構成としています。

詳細を表示

●AWS構成図

●技術構成一覧

| 区分 | 使用技術 | 説明 |

|---|---|---|

| デバイス層 | Amazon EC2 / Python |

EC2上で環境センサーのIoTデバイスを模擬。 Pythonにより温度・CO2・バッテリー残量などのダミーデータを生成し、 一定条件で異常値(Alert)を発生させます。 |

| データ受信 / 制御 | AWS IoT Core(MQTTS) |

デバイス証明書による認証を行い、安全なMQTTS通信でデータを受信。 IoT Ruleにより後続処理(DynamoDB / Lambda)へルーティングします。 |

| データ処理 | AWS Lambda(Python) |

受信データ内のstatusがAlertの場合に処理を実行。 異常内容をCloudWatch Metricsへ送信します。 |

| データ保存 / 可視化 | Amazon DynamoDB / Amazon CloudWatch |

全センサーデータをDynamoDBに保存。 異常データはCloudWatch Dashboardで可視化します。 |

| インフラ | AWS | マネージドサービスを中心に構成し、 運用負荷とスケーラビリティを考慮した設計としています。 |

| IaC | CloudFormation | IoT Core証明書を除くAWSリソースをコードで管理し、 再現性のある環境構築を実現しています。 |

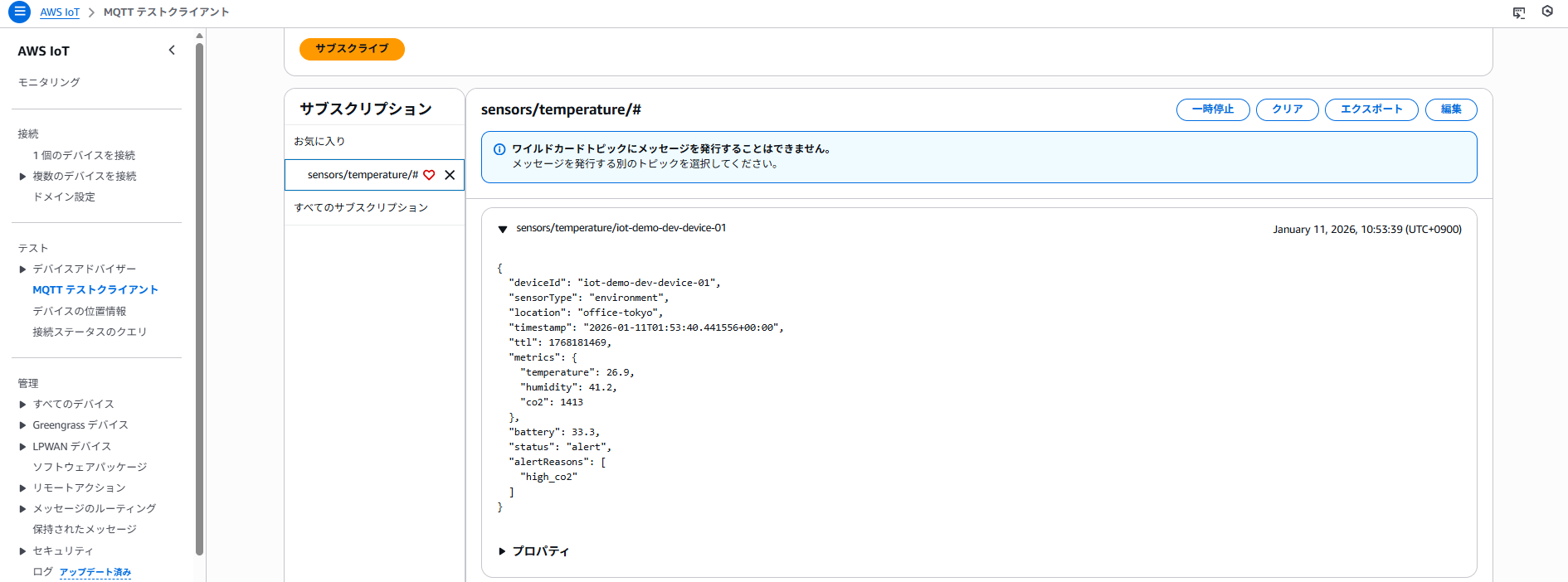

●実装結果

①IoT Core MQTTテストクライアント

EC2 から送信したセンサーデータが AWS IoT Core に到達していることを確認

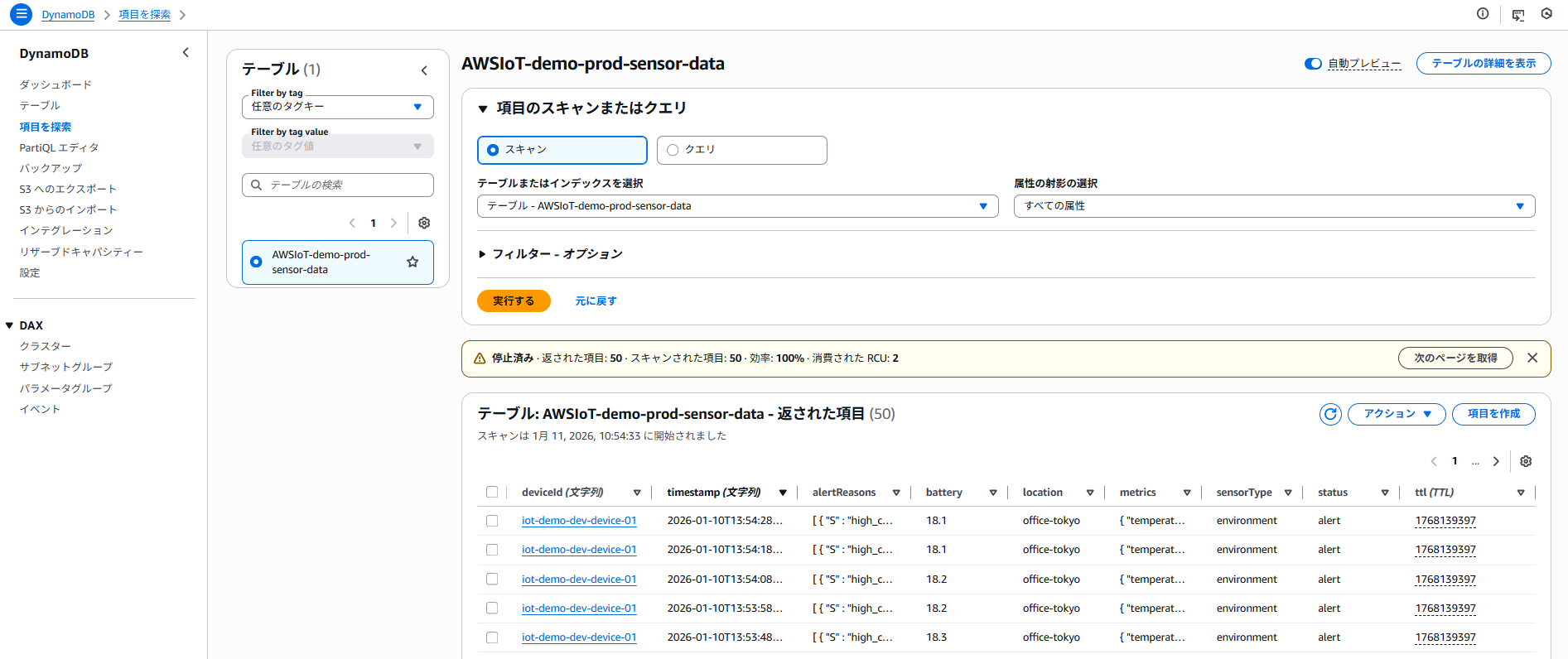

②DynamoDBデータ保存

IoT Rule により受信データが DynamoDB に保存されている状態

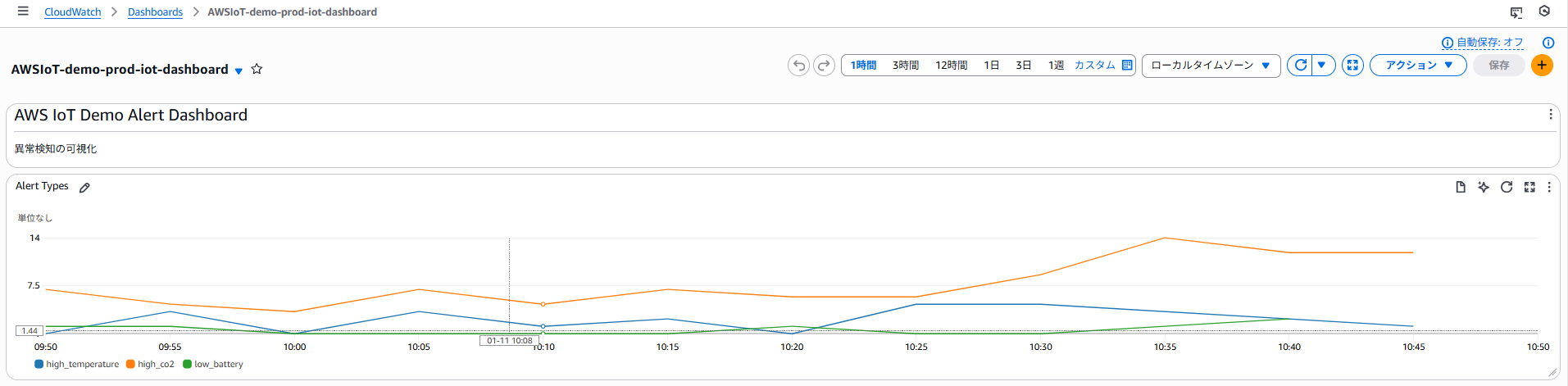

③CloudWatch Dashboard異常結果可視化

Alert 発生時の異常メトリクスを可視化

●設定パラメータシート(PDF)

本構成で使用している各AWSサービスの設定内容を、パラメータシートとして整理しています。

実務での利用を想定し、CloudFormation管理を前提とした内容です。

お問い合わせ

最後までご覧いただきありがとうございました。

もしこのサイトで何かコメント等ございましたら下記フォームをご利用ください。

本フォームは、API Gateway + AWS Lambda + SNS を用いた構成となっております。

送信内容は管理者へメール通知されます。